웹캠까지 장악해 동태 파악…회사 계약서·사업계획서도 찾아내

[아시아경제 김철현 기자] 인터넷 쇼핑몰 웹 관리자인 A씨는 이력서를 검토해 달라는 대학 여자 후배의 메일을 한 통 받았다. 대학후배의 메일이라 A씨는 별다른 의심 없이 이력서를 다운받아 열어봤다. 하지만 이로 인해 A씨가 일하는 회사의 모든 정보는 해커의 손에 들어갔다. 후배가 보낸 이력서를 자신의 PC에서 확인했을 뿐인데 외부와 분리된 내부망에 저장된 고객정보와 A씨도 보지 못했던 회사의 기밀문서가 유출된 것이다. 어떻게 이런 일이 일어났을까.

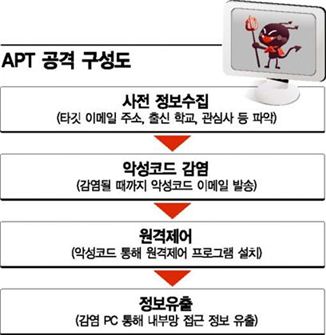

해커 역할을 맡은 최 팀장은 우선 이 쇼핑몰 웹 관리자의 정보를 수집했다. 구글 등 포털사이트에서 '빅토리아 쇼핑몰 웹 관리자'를 검색하자 트위터 등 다양한 소셜네트워크서비스(SNS)에 관련 정보가 있는 것을 확인할 수 있었다. 해커는 웹관리자가 나온 대학, 학과 등을 확인했다. 다시 구글에서 SNS 아이디를 검색하자 별다른 어려움 없이 이메일 주소도 파악할 수 있었다. 검색만으로 쇼핑몰 웹 관리자에게 악성코드를 유포할 수 있는 기본정보를 획득한 것이다.

해커는 관리자의 대학 후배로 가장해 이력서를 첨부한 메일을 보냈다. 노총각인 관리자를 공략하기 위해 사진을 포함한 이력서를 첨부했으니 꼭 확인해달라는 언급도 잊지 않았다. 하지만 이 이력서 한글 파일은 눈에 띄지 않는 악성코드를 담고 있었다. 웹 관리자는 정상적인 이력서 파일을 보고 의심을 하지 못했지만 보이지 않는 뒤편에서 악성코드가 PC를 감염시켰다.

이 악성코드는 감염된 PC를 해커가 원하는 서버와 연결시켜 키보드 입력 정보 등을 빼돌리는 기능을 가지고 있다. 서버를 열어 놓고 기다린 해커는 관리자의 PC가 연결된 것을 확인하고 입력 정보를 수집했다. 이를 통해 관리자의 계정 정보 등을 파악할 수 있었다. 최 팀장은 관리자가 자신의 PC에서 쇼핑몰 웹서버에 접속할 때 입력하는 내용이 그대로 해커의 서버에 기록되는 것을 보여줬다. 악성코드 감염만으로 웹캠도 장악할 수 있다. 몰래 웹캠을 켜 관리자의 동태를 감시할 수 있는 것이다.

본격적인 해킹은 여기서부터다. 웹캠으로 관리자의 퇴근을 확인한 해커는 원격제어 프로그램을 전송해 실행시켰다. 이제 이 PC는 사실상 해커의 소유가 됐다. 해커는 미리 입력 정보를 빼돌려 파악한 아이디와 비밀번호를 통해 관리자 계정으로 쇼핑몰 웹서버에 접속했다. 웹 설정 파일 경로를 들여다본 결과 내부망에 고객정보 데이터베이스가 있다는 것을 알아낸 해커는 다시 내부망과 PC를 연결시켜 해당 데이터베이스에 침투했다. 그러자 쇼핑몰 고객의 이름, 주민등록번호, 휴대폰 번호, 주소 등이 고스란히 보였다.

여기서 끝난 것이 아니다. 해커는 이 내부망에 연결된 다른 서버를 알아내기 위해 접속 정보 등을 살펴봤다. 또 다른 서버가 연결돼 있는 것을 발견하고 내부망을 해킹 한 것과 같은 방법으로 이 서버에도 침투했다. 공교롭게 이 서버는 회사의 각종 서류를 담고 있는 파일서버였다. 계약서, 사업계획서 등 기밀문서가 해커의 손에 들어가는 순간이다.

그렇다면 이같이 지속적이고 은밀한 APT 공격에 대응하는 방법은 뭘까. 최 팀장은 "한두 개의 솔루션 도입하거나 관리한다고 막을 수 있는 것 아니다"며 "전체 네트워크를 보호하기 위한 방화벽 설치, 악성행위를 탐지하는 백신 도입, 임직원들에 대한 주기적인 보안 교육, 적극적인 보안 관제, 보안 인력 양성, 최고경영자(CEO)의 관심과 투자 등 다양한 전략이 병행돼야 한다"고 강조했다.

용어설명 : APT는 '지능형지속공격(Advanced Persistent Threat)'을 줄인 것으로 특정 대상을 겨냥해 다양한 기술과 방식을 이용, 지속적으로 공격하는 것을 말한다. 주된 타깃은 정부기관과 사회 기간산업 시설, 정보통신 기업, 제조 기업, 금융기관 등이다. 보통 내부 관리자의 PC를 타깃으로 정하고 지인 등으로 가장해 지속적으로 악성코드 이메일을 보내 감염시키는 방법이 사용된다. 해커는 악성코드에 감염된 PC를 제어해 내부 서버에 접속, 각종 정보를 빼낼 수 있다.

최근 전 세계적으로 APT 형태의 해킹이 증가하고 있다. 해외서는 구글ㆍ어도비ㆍ주니퍼ㆍ야후 등 34개 업체를 공격한 '오로라', 이란 원자력발전소 작동을 방해한 '스턱스넷', 카자흐스탄ㆍ그리스ㆍ대만ㆍ미국에 위치한 석유화학 업체를 대상으로 한 '나이트 드래곤' 등이 APT를 일으킨 악성코드로 발견된 바 있다. 국내서도 SK커뮤니케이션즈 회원 정보 유출, 농협 전산망 장애 등에 APT 방식이 활용됐다.

김철현 기자 kch@asiae.co.kr

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>

![[시시비비]金사과의 교훈](https://cwcontent.asiae.co.kr/asiaresize/269/2024050714554713331A.jpg)

![[블룸버그 칼럼]시진핑 5년만 유럽순방 미션은 '구출'](https://cwcontent.asiae.co.kr/asiaresize/269/2024050711301140765A.jpg)

![[초동시각]](https://cwcontent.asiae.co.kr/asiaresize/269/2024050715060275597A.jpg)

![[힙플힙템] 입지 않고 메는 ‘패딩백’…11만개 판 그녀](https://cwcontent.asiae.co.kr/asiaresize/113/2024050308094660391_1714691386.png)

![[포토] 외국인환대행사, 행운을 잡아라](https://cwcontent.asiae.co.kr/asiaresize/276/2024050315185461222_1714717134.jpg)

![[포토] '다시 일상으로'](https://cwcontent.asiae.co.kr/asiaresize/113/2024050708382562529_1715038706.jpg)

![[포토] '공중 곡예'](https://cwcontent.asiae.co.kr/asiaresize/276/2024050309421760682_1714696937.jpg)

![[포토] 우아한 '날갯짓'](https://cwcontent.asiae.co.kr/asiaresize/276/2024050310424660856_1714700566.jpg)

![앞 유리에 '찰싹' 강제 제거 불가능한 불법주차 단속장치 도입될까 [뉴스속 용어]](https://cwcontent.asiae.co.kr/asiaresize/113/2024050714422063278_1715060541.jpg)

![[뉴스속 용어]'네오탐'이 장 건강 해친다?](https://cwcontent.asiae.co.kr/asiaresize/276/2024043014175057442_1714454270.jpg)

가장 많이 읽힌 뉴스를 제공합니다. 집계 기준에 따라 최대 3일 전 기사까지 제공될 수 있습니다.

가장 많이 읽힌 뉴스를 제공합니다. 집계 기준에 따라 최대 3일 전 기사까지 제공될 수 있습니다.