영문자, 숫자, 특수문자 조합한 비번

오히려 해킹 취약할 수 있다는 지적

사용자가 까먹기 쉬운 탓에 관리 소홀 우려 있어

美 NIST, 기억 쉽지만 문자열 긴 ‘문장형 암호’ 권고

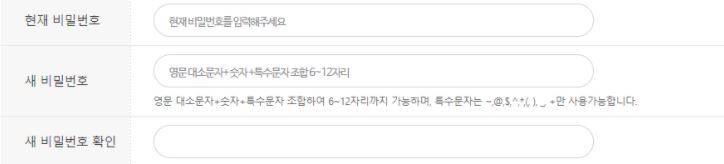

국내 한 홈페이지 비밀번호 변경 창. 새 비밀번호를 설정할 때 대부분 홈페이지는 특수문자, 영문 대소문자, 숫자 등을 혼합해 복잡한 비밀번호를 만들 것을 권고하고 있다. 위 사진은 기사 중 특정 표현과 관계 없음. / 사진=인터넷 홈페이지 캡처

[아시아경제 임주형 기자] “영문 대소문자, 숫자, 특수문자 등을 조합해 비밀번호를 설정하십시오.”

우리가 홈페이지에서 회원가입을 할 때 흔히 보는 문구입니다. 오늘날 대부분의 국내외 홈페이지들은 이 같은 영문자, 숫자, 특수문자를 조합해 복잡한 비밀번호를 만들 것을 권고하고 있습니다. 하지만 복잡하기만 한 비밀번호는 계정 보안에 악영향을 끼칠 가능성이 있습니다. 오히려 사용자가 기억하기 쉽지만, 긴 문자열을 가진 단어, 문장형 비밀번호가 더 안전할 수 있습니다.

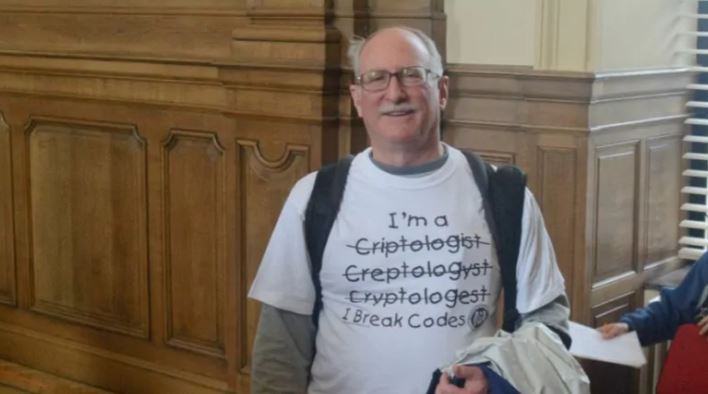

현재 전 세계 홈페이지에서 보편적으로 쓰이고 있는 비밀번호 설정 가이드라인은 사실 지난 2003년 미국 국립표준기술연구소(NIST)에서 만들어진 방침입니다. 당시 NIST에서 매니저로 근무했던 미국인 연구원 빌 버 씨가 제작한 것으로, 이 가이드라인은 이후 전 세계 모든 온라인 계정 비밀번호 설정 규정의 기준이 됐습니다.

당시 버 씨가 제안했던 안전한 비밀번호 설정 규정은 ▲알파벳 대소문자, 숫자, 특수문자를 혼합해 패턴을 읽을 수 없는 비밀번호를 설정하라 ▲주기적으로 비밀번호를 바꾸라 등이 있습니다. 현재 우리에게는 매우 친숙한 문항들입니다.

하지만 이 규정이 지난 2017년 6월 부분적으로 폐기됐다는 사실을 아시나요? 당시 NIST는 특수문자 입력, 비빌번호 만료 기한 설정 권고를 지침에서 삭제했습니다. 이런 규정이 실제 계정 보안에 큰 도움을 주지 못했다는 이유에서였습니다.

같은 해 8월 버 씨는 미 매체 ‘월스트리트저널(WSJ)'과 인터뷰에서 이 같은 지침을 삭제한 이유를 밝혔습니다. 당시 그는 자신이 2003년 만든 권고안에 대해 “보안 관점에서 좋지 않은 방식이었다”고 고백했습니다.

버 씨에 따르면 여러 숫자, 문자를 조합해 만든 비밀번호는 사용자 자신도 기억하기 힘들기 때문에, 한 번 비밀번호를 설정하고 나면 여러 계정에서 동일하게 사용하는 경향이 있었습니다. 또 비밀번호를 자주 바꾸게 하려고 만료기한을 설정하면, 실제로는 숫자 1개만 살짝 바꾸고 마는 경우가 대부분이었습니다.

이 때문에 계정 보안은 오히려 더 취약해졌다고 합니다. 해커가 특정 계정의 비밀번호 패턴을 파악하기 더 쉬워졌고, 한 개의 비밀번호만 알아내도 여러 계정이 동시에 위태로워지기 때문입니다.

그렇다면 어떤 비밀번호가 계정을 더 안전하게 보호할 수 있을까요? 버 씨는 인터뷰에서 “당신이 기억하기 쉬운 단어, 문장 등으로 구성된 긴 암호가 더 나을 수 있다”고 조언했습니다. 즉, 복잡한 비밀번호보다는 긴 비밀번호를 추천한 것입니다.

단어나 문장으로 구성된 긴 비밀번호는 해킹을 시도하는 사람이 패턴이나 연관성을 유추할 위험이 있습니다. 하지만 오늘날 보편적으로 사용되는 해킹 기술을 방어하는 데에는 복잡한 비밀번호보다 긴 비밀번호가 더 적합할 수 있습니다.

오늘날 주로 사용되는 해킹 기법은 ‘브루트포스 공격’이라고 합니다. 다양한 문자를 자동으로 조합하는 컴퓨터 프로그램을 이용해, 일일이 모든 문자 조합을 대입해 나가며 암호를 푸는 방법이지요.

만일 사람이 일일이 키보드로 암호를 작성해 대입한다면 아주 오랜 시간이 걸리겠지만, 컴퓨터는 병렬 작업 기능을 이용해 1초에 최대 수천번 이상의 작업을 동시다발적으로 진행할 수 있습니다. 이 때문에 브루트포스 공격은 매우 단순하면서도 효과적인 해킹 기법입니다.

이 같은 공격을 방어하는 가장 효율적인 방법은 비밀번호의 ‘경우의 수’ 자체를 늘리는 겁니다. NIST 권고에 따르면, 15자 이상의 문장형 암호를 사용할 경우 최신 컴퓨터 장비를 이용한 브루트포스 공격도 장시간 버틸 수 있는 것으로 나타났습니다.

고도의 병렬 작업 프로그램을 갖추지 못한 해커의 경우에는 아예 엄두도 내지 못할 테니, 긴 비밀번호가 복잡하기만 한 비밀번호보다 상대적으로 더 안전한 셈입니다. 물론 긴 비밀번호에 복잡한 문자열을 추가하고, 주기적으로 비밀번호를 갱신하기까지 한다면 훨씬 안전한 보안 환경을 누릴 수 있겠지요.

버 씨가 자신이 만든 지침을 철회한 이유는 애초 대부분의 사람은 어려운 비밀번호를 만드는 데 노력을 기울이지 않는다는 사실을 뒤늦게 깨달았기 때문입니다.

즉 정말로 안전한 비밀번호는, 비밀번호를 설정하고 관리하는 우리의 노력 여하에 달려 있다고 말할 수 있겠지요.

임주형 기자 skepped@asiae.co.kr

꼭 봐야할 주요뉴스

마스크 다시 꺼내야…'발작성 기침' 환자 33배 급...

마스크영역

마스크 다시 꺼내야…'발작성 기침' 환자 33배 급...

마스크영역

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>

![해지한다고 하면 '혜택' 와르르? 장기 고객일수록 손해[헛다리경제]](https://cwcontent.asiae.co.kr/asiaresize/269/2024042523272353043_1714055243.jpg)

![[초동시각]코리아디스카운트 해소, 좀비기업 청산부터](https://cwcontent.asiae.co.kr/asiaresize/269/2024042610515919958A.jpg)

![[시시비비] '4월 위기설'은 끝나지 않았다](https://cwcontent.asiae.co.kr/asiaresize/269/2024042610302924644A.jpg)

![[시사컬처]뉴진스보다 신데렐라였던 민희진의 운명은?](https://cwcontent.asiae.co.kr/asiaresize/269/2024042611443372329A.jpg)

![[포토] '벌써 여름?'](https://cwcontent.asiae.co.kr/asiaresize/276/2024042615260154090_1714112761.jpg)

![[뉴스속 인물]하이브에 반기 든 '뉴진스의 엄마' 민희진](https://cwcontent.asiae.co.kr/asiaresize/113/2024042510502452065_1714009823.png)

![[뉴스속 용어]뉴스페이스 신호탄, '초소형 군집위성'](https://cwcontent.asiae.co.kr/asiaresize/276/2024042415131250718_1713939192.jpg)

![[뉴스속 용어]日 정치인 '야스쿠니신사' 집단 참배…한·중 항의](https://cwcontent.asiae.co.kr/asiaresize/276/2023042111281396915_1682044092.jpg)

가장 많이 읽힌 뉴스를 제공합니다. 집계 기준에 따라 최대 3일 전 기사까지 제공될 수 있습니다.

가장 많이 읽힌 뉴스를 제공합니다. 집계 기준에 따라 최대 3일 전 기사까지 제공될 수 있습니다.