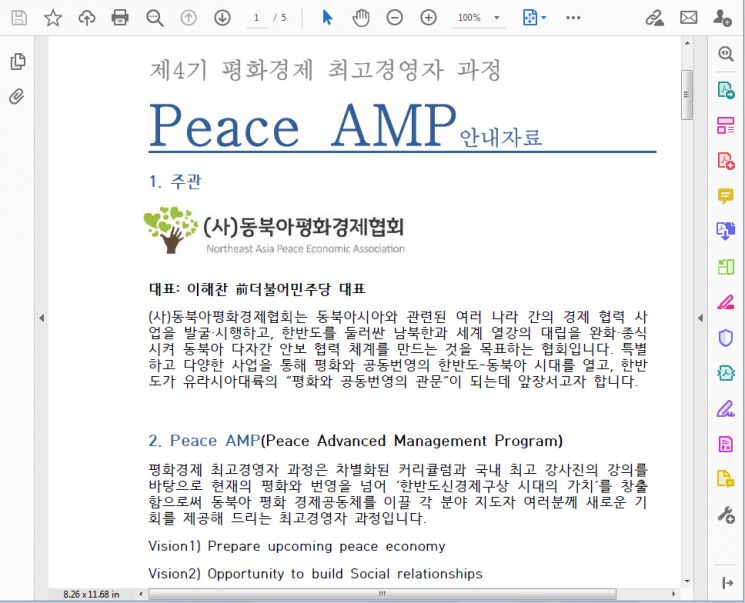

"北 해킹 조직, 외교·안보 전문가 노려…PDF 파일 유의"

[아시아경제 부애리 기자] 보안기업 이스트시큐리티가 3일 국내에서 악성 PDF 문서 파일을 활용하는 지능형지속위협(APT) 공격에 대해 주의를 당부했다.

이스트시큐리티 시큐리티대응센터(ESRC)에 따르면 새롭게 발견된 PDF 파일 취약점 공격은 지난 5월부터 현재까지 국내 외교· 안보·국방·통일 분야 전·현직 종사자 등을 대상으로 하는 해킹 공격에 사용된 것으로 확인됐다.

ESRC는 이번 PDF 취약점 공격에 사용된 기술과 전략을 심층 분석한 결과 북한 연계 해킹 조직으로 알려진 ‘탈륨’을 위협 배후로 지목했다.

이 조직은 최근까지 MS 워드 문서 파일(DOC, DOCX)의 매크로 기능을 악용하는 감염 기법을 주로 활용해왔으나 최근에는 PDF 취약점을 활용하는 기법 변화를 시도한 것으로 추정된다.

‘탈륨’ 조직은 최근까지 국내 전·현직 장차관급 고위 정부 인사 등을 상대로 계속해서 해킹 공격을 시도해왔다. 실제로 지난 2021년 한미 정상 회담 기간에도 외교·안보·통일, 대북 분야 전문가를 상대로 DOC 문서를 악용하는 방식의 해킹 공격을 시도한 것으로 확인됐다.

이스트시큐리티는 새롭게 발견된 악성 파일을 백신 프로그램 알약(ALYac)에서 탐지할 수 있도록 긴급 업데이트를 완료했으며, 피해 확산 방지를 위한 대응 조치를 관련 부처와 긴밀하게 진행하고 있다.

꼭 봐야 할 주요 뉴스

확 늙는 나이 따로 있었다…"어쩐지 체력·근력 쭉...

확 늙는 나이 따로 있었다…"어쩐지 체력·근력 쭉...

이스트시큐리티 ESRC센터장 문종현 이사는 "기존에 유행했던 DOC 악성 문서 형태와 더불어 PDF 취약점을 활용한 공격도 가세하고 있어, PDF 파일을 이메일로 전달받을 경우 세심한 주의와 대비가 요구된다"고 당부했다.

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>

![[초동시각]애물단지가 된 필리버스터](https://cwcontent.asiae.co.kr/asiaresize/308/2026051513484496581A.jpg)

![[기자수첩]'현대판 러다이트' 멈춰선 공장의 의미](https://cwcontent.asiae.co.kr/asiaresize/308/2026051513493797137A.jpg)

![[남산길 산책]2026년 아비뇽, 세계에 선보일 K-연극](https://cwcontent.asiae.co.kr/asiaresize/308/2026051513455791682A.jpg)

![이동훈 "당장 투표하면 11:5, 정원오 굉장한 위기"[시사쇼]](https://cwcontent.asiae.co.kr/asiaresize/308/2026051514493165024_1778824170.jpg)

![[르포]"與 독주 안돼" "젊은 사람은 달라"…반반 갈린 창원 민심](https://cwcontent.asiae.co.kr/asiaresize/308/2026051507270263925_1778804565.jpg)