'업무메일 위장' 악성코드 주의…"메일 발신자 확인해야"

기업 사칭해 발주·견적의뢰서, 송장, 이력서 등 위장

[아시아경제 이진규 기자] 안랩 안랩 close 증권정보 053800 KOSDAQ 현재가 64,500 전일대비 1,600 등락률 +2.54% 거래량 40,631 전일가 62,900 2026.05.14 15:30 기준 관련기사 안랩, 산업통상부 주관 '2026년 K-수출스타 500' 사업 선정 안랩, 1분기 매출 591억· 영업이익 19억원 안랩, NATO 주관 국제 사이버 공격 연합훈련 참가…"실전 경험으로 통합 대응 역량 점검" 은 최근 업무 관련 메일로 위장한 악성코드 유포 사례가 지속적으로 발견됨에 따라 사용자 주의를 당부한다고 20일 밝혔다.

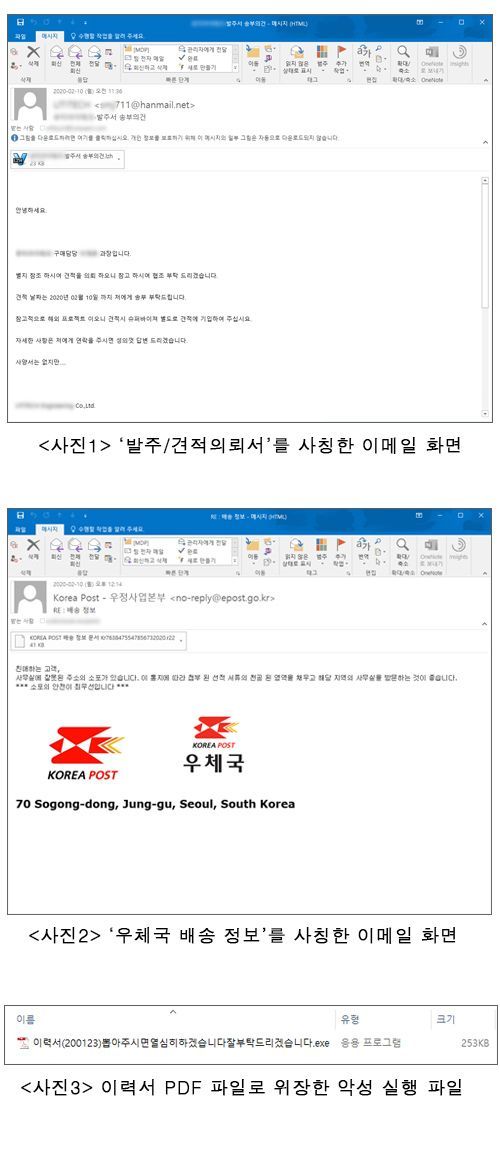

공격자는 실제 존재하는 기업과 기관을 사칭해서 발주·견적의뢰서, 송장, 이력서 등으로 위장한 악성 메일을 무작위로 발송했다. 메일 본문에 구체적인 내용을 적어 피해자가 의심 없이 메일에 첨부된 악성 파일을 내려 받아 실행하도록 유도했다.

송장(invoice)으로 위장한 악성메일 유포 사례도 발견됐다. 공격자는 우체국을 사칭해 '배송 정보'라는 제목의 메일을 발송했다. 메일에는 "사무실에 잘못된 주소의 소포가 있다. 첨부 파일을 확인해 지역 사무실을 방문해달라"는 본문 내용과 '배송정보 문서'라는 파일명의 악성파일을 첨부했다.

지난 1월에는 이력서를 위장한 악성메일이 발견되기도 했다. 공격자는 의심을 피하기 위해 메일의 첨부파일에 '이력서(날짜) 뽑아주시면 열심히 하겠습니다 잘 부탁드립니다'라는 이름의 악성파일을 첨부했다. 또 해당 악성파일의 아이콘 이미지를 PDF문서 아이콘으로 꾸며놓아 사용자가 PDF문서파일로 오인해 해당 악성코드를 실행하도록 유도했다.

V3는 해당 악성코드를 진단하고 있으며 악성코드가 접속하는 C&C 서버 주소도 차단하고 있다. 안랩은 이 같은 악성코드로 인한 피해를 줄이기 위해 ▲출처가 불분명한 메일 발신자 확인 ▲운영체제(OS)와 인터넷 브라우저 등 프로그램 최신 보안 패치 적용 ▲백신 최신버전 유지 등 보안 수칙을 준수해야 한다고 조언했다.

꼭 봐야 할 주요 뉴스

텀블러에 담아 입 대고 마셨는데…24시간 지난 후...

텀블러에 담아 입 대고 마셨는데…24시간 지난 후...

양하영 안랩 분석팀장은 "향후에도 공격자는 기업 사용자가 관심을 보일 수 있는 다양한 주제를 활용해 악성코드 유포를 시도할 것"이라며 "메일 발신자 확인과 첨부파일 실행 자제, 소프트웨어(SW) 업데이트 설치 등 기본 보안 수칙을 지키는 습관이 필요하다"고 말했다.

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>

![[단독]문신사법 시행 앞두고 엇갈린 법원…‘눈썹문신 무죄’ 대법 심리 착수](https://cwcontent.asiae.co.kr/asiaresize/308/2020013114494834033_1580449788.jpg)

![[시시비비] 과학, 맹신, 사기… 혼돈의 딥테크 주식](https://cwcontent.asiae.co.kr/asiaresize/308/2026051407271078513A.jpg)

![[초동시각]코스피8000 시대, AI투자도 대전환 시급](https://cwcontent.asiae.co.kr/asiaresize/308/2026051409011380770A.jpg)

![[기자수첩]소상공인에겐 너무 먼 일·가정 양립](https://cwcontent.asiae.co.kr/asiaresize/308/2026051409481693494A.jpg)

!["10년 만에 해냈다…이번엔 진짜" 반도체 호황에 1분기 경상흑자 '사상최대'[BOK포커스]](https://cwcontent.asiae.co.kr/asiaresize/309/2026051315410261534_1778654463.png)

![[미중 정상회담]테이블에 무역휴전 연장…"45兆 상품관세 인하 논의"](https://cwcontent.asiae.co.kr/asiaresize/309/2026051411260162853_1778725560.jpg)

![[미중 정상회담]트럼프 "상호주의 더욱 발전"…시진핑 "공동이익, 분란 이겨"](https://cwcontent.asiae.co.kr/asiaresize/309/2026051411462362902_1778726783.jpg)