政府制定了“绝不轻信、持续验证”这一新安全理念的零信任指南。

科学技术情报通信部9日表示,已制定适用于国内环境的《零信任指南1.0》。零信任是指在对信息系统等提出访问请求时,默认将网络视为已经遭到入侵。

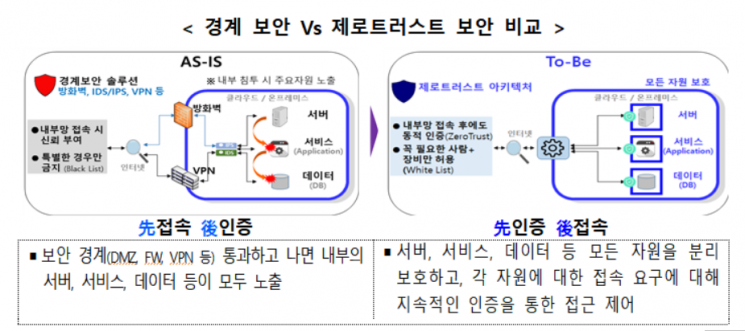

科学技术情报通信部认为,随着以云为基础的远程与居家办公环境的形成,以及新冠肺炎疫情推动非接触社会加速发展,传统上区分网络内外部边界并对内部人员给予默认信任的既有边界型安全模型已达到极限,有必要向新的安全模型转型。

零信任指南提出了零信任的基本概念与安全原理、零信任安全模型的核心原则及访问控制原理、为制定导入计划所需的细化程序以及导入参考模型等内容。零信任安全包括:强化认证(除账号和密码外,利用多种认证信息的多重认证等持续性认证)、微分段(以服务器、计算服务等为中心划分为更小的单元)、软件定义边界(必须能够基于软件构建可将保护对象进行隔离与防护的边界)。

针对对受保护资源的访问请求,决定是否允许连接的过程,是落实零信任基本理念的最重要原理之一。

为实现安全而持续的访问控制,零信任安全模型应划分为控制域和数据域。当出现对资源的访问请求时,应设置并运行负责作出连接决策的策略决策点(PDP)和负责执行连接的策略执行点(PEP)。

正在考虑导入零信任的机构和企业相关人士,需要明确在网络和计算资源中,哪些要素应按何种安全等级进行设计,并需要用于预算计划制定、导入期间进展情况检查等方面的指标。为此,指南对标识与身份、设备、网络、系统、应用与服务、数据等6个核心要素的安全水平,按成熟度阶段定义了相应功能,以便提供切实可用的信息。同时,还提出了可供政府、公共机构及企业相关人士在制定实际导入战略时参考的真实网络模型,以及在此基础上应用零信任安全模型的案例作为参考模型。

SGA Solutions联合体和Private Technology联合体将于12月前在通信、金融、公共等多种环境中构建零信任安全模型,并由白帽黑客应用由攻击场景构成的验证模型,对导入零信任前后的安全效果进行验证。

科学技术情报通信部第二次官 Park Yunkyu 表示:“在网络向国民日常生活及各类产业领域不断扩展的背景下,我们正处于必须实现安全体系转型的范式转换时期,需要寻找适合这种形势的对策。政府将持续完善和高度化零信任指南,通过示范项目支援零信任安全模型在各领域的扩散,切实为政府、公共机构以及企业提供帮助。”

版权所有 © 阿视亚经济 (www.asiae.co.kr)。 未经许可不得转载。