调查团报告确认姓名、邮箱等约3367万条信息被泄露

攻击者约查询收货地址列表页面1.48亿次

包含姓名、联系方式、地址、公共门禁密码等信息

用户订购商品明细同样暴露给攻击者

科学技术信息通信部:“只要被攻击者查询,就属于泄露范围”

关于Coupang大规模个人信息泄露事故,政府层面的首份调查结果已经出炉。经确认,Coupang用户的姓名、电子邮箱等约3367万条个人信息遭到泄露。在此过程中,攻击者共查看了收货地址信息页面约1.48亿次,由此引发舆论担忧:泄露范围可能进一步扩大。收货地址信息中包含联系方式、收货地址以及以特殊字符遮挡的公共门禁密码等内容。此外,还确认了Coupang方面存在延迟上报以及违反资料保存命令的情况。

科学技术信息通信部10日下午在首尔钟路区政府首尔大厦召开发布会,公布了关于Coupang侵害事故官民联合调查团(以下简称“联合调查团”)的上述调查结果。联合调查团分析了从2024年11月29日至去年12月31日期间Coupang访问记录(日志)共25.6TB的数据。

10日,在首尔钟路区政府首尔办公大楼,科学技术信息通信部信息保护网络政策室室长 Choi Uhyuk 正在发布有关 Coupang 侵害事故官民联合调查团的调查结果。2026.2.10 记者 Cho Yongjun

View original image确认约3367万条用户信息被泄露

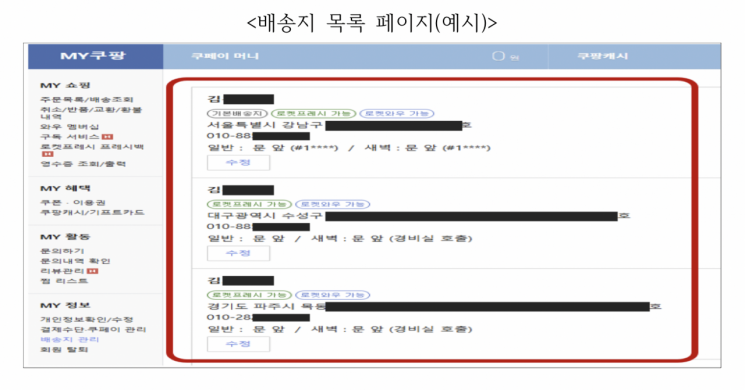

根据联合调查团介绍,攻击者去年11月曾两次向Coupang发送电子邮件,称其从Coupang窃取了相关信息。邮件中包含:▲“修改我的信息”页面中的姓名、电子邮箱 ▲“收货地址列表页面”中的姓名、电话号码、地址、公共门禁密码信息 ▲“订单列表”页面中用户所订购商品信息等部分泄露数据。

联合调查团调查结果显示,通过“修改我的信息”页面,包含姓名和电子邮箱在内的约3367万条用户信息被泄露。该数字与Coupang去年11月经自行调查后公布的约3370万条个人信息泄露规模相近。但其中并未包括Coupang本月5日追加披露的约16.5万个账号泄露案例。

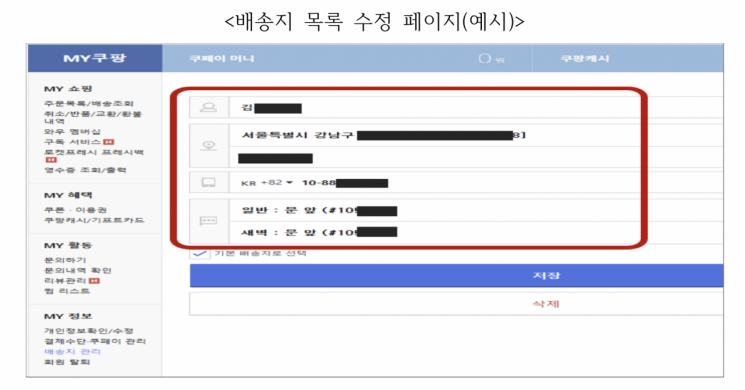

问题在于,攻击者曾约1.48亿次查询Coupang会员的“收货地址列表”页面。该页面包含收货人姓名、电话号码、收货地址以及以特殊字符遮挡的公共门禁密码。攻击者还查询了5万474次包含姓名、电话号码、收货地址和公共门禁密码的“收货地址列表修改”页面。与收货地址列表页面不同,修改页面中的公共门禁密码并未遮挡,而是直接明文显示。用户的商品订单记录同样被暴露。

攻击者查询收货地址信息等逾1.48亿次,泄露范围或被扩大

尤其是在考虑到许多会员会在一个账号下保存多个收货地址信息的情况下,有舆论担忧信息泄露规模可能进一步扩大。目前,Coupang允许每个账号最多保存20个收货地址信息。联合调查团也表示,其中不仅包含账号所有者本人信息,还包括家人等熟人的姓名、电话号码、收货地址等大量信息。

即便攻击者查询收货地址列表等页面逾1.4亿次,也有可能是重复查看同一用户信息,因此难以认定为1.4亿个账号被泄露。但鉴于收货地址信息中不仅包含Coupang账号所有者,还可能包括家人、熟人的姓名、电话号码及地址等信息,受害范围较目前披露的规模进一步扩大的可能性依然存在。科学技术信息通信部信息保护网络政策室室长 Choi Uhyuk 表示:“根据《个人信息保护法》指南,只要攻击者对信息进行了查询,就可以视为存在信息被泄露的可能性。”

据此,实际个人信息泄露数量将由个人信息保护委员会在调查结束后最终确认并对外公布。联合调查团当天公布的泄露规模,是以网络访问记录等为基础测算得出的。个人信息保护委员会相关负责人表示:“调查仍在进行中,因此难以确定完成时间”,“将在调查与处罚决定最终确定时一并公布结果”。

联合调查团调查还确认,存储于Coupang Pay中的用户银行卡号、账户号等金融支付相关信息并未泄露。也未发现因信息泄露而导致的二次受害案例。联合调查团对攻击者个人电脑存储设备进行取证分析后确认,攻击者曾编写攻击脚本,用于收集泄露信息并将其传输至外部服务器。但实际是否发生外传并无相关记录,因而无法予以确认。

攻击者伪造电子出入证……动用2313个IP地址

此外,联合调查团在调查过程中,对Coupang网站和移动应用(App)访问记录(日志)等相关资料进行了综合分析。同时,还对Coupang提交的攻击者个人电脑存储设备(2块HDD、2块SSD)以及目前在职的Coupang开发人员笔记本电脑进行了取证分析,并检查了Coupang公司层面的信息安全管理体系。

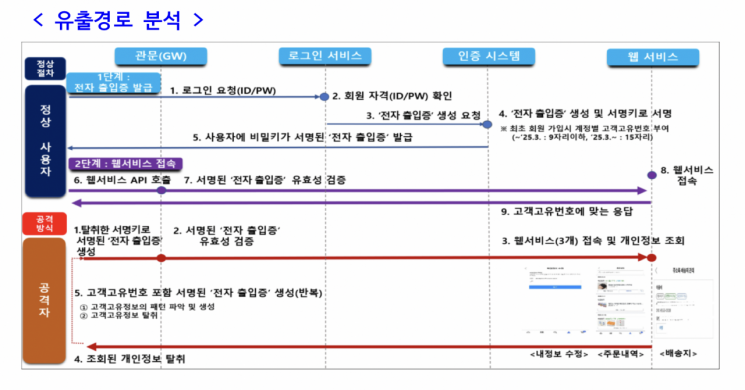

如外界所知,攻击者被确认是在Coupang任职期间负责系统故障应对及备份等用户认证系统设计、开发工作的软件开发人员。联合调查团表示,攻击者利用了Coupang服务器认证环节的漏洞,在未进行正常登录的情况下,异常访问用户账号并非法窃取信息。

要访问Coupang的管理服务器,需先完成登录程序并获得一种“电子出入证”。Coupang的网关服务器会对已发放的电子出入证进行有效性验证,仅在确认无异常后才允许接入服务。但攻击者在任职期间窃取了其负责管理的用户认证系统的签名密钥,通过伪造、篡改电子出入证绕过Coupang的认证体系。此后,攻击者先进行正式攻击前的预先测试,再利用自动化网络爬虫攻击工具大规模窃取信息。在此过程中,攻击者共动用了2313个互联网协议(IP)地址。

“Coupang未设置电子出入证伪造、篡改核验程序”

联合调查团调查结果显示,Coupang并未建立核验电子出入证是否被伪造、篡改的程序。此外,在业务负责人离职后,原有签名密钥应通过更新程序停止使用,但相关机制和程序同样不健全。联合调查团还确认,尽管制度上要求记录并管理签名密钥的发放记录,以便实现系统化管理,但由于缺乏密钥历史管理体系,无法掌握密钥是否被用于非授权目的。

Coupang发生超过3000万件的大规模个人信息泄露事故,规模超过2969万名经济活动人口,堪称史上最严重的泄露事件。照片为1日的Coupang总部。2025.12.01 记者 Yoon Dongju

View original image同时也发现了Coupang违反法律法规的案例。根据《信息通信网络法》,在发现侵害事故后24小时内,必须向科学技术信息通信部或韩国互联网振兴院(Korea Internet & Security Agency)报告,但Coupang在向信息安全首席负责人(Chief Information Security Officer)首次报告事件后,时隔两日才向韩国互联网振兴院进行通报。

Coupang也未履行政府下达的资料保存命令。为分析侵害事故原因,科学技术信息通信部于去年11月下达了资料保存命令,但Coupang未调整自动日志保存策略,导致约5个月的网页访问记录被删除。移动应用访问记录(日志)中,自去年5月23日至6月2日的数据也被删除。

政府计划就延迟报告侵害事故一事对Coupang处以罚款。对于未遵守资料保存命令的行为,则已请求侦查机关立案调查。

此外,调查团还确认,Coupang虽已取得信息安全及个人信息保护管理体系认证(Information Security Management System),但在按访问权限进行职能分离以及制定加密策略等方面仍有不足,并向其提出了整改要求。如Coupang仍不予整改,将下达纠正命令,如再不履行,相关认证将被取消。

科学技术信息通信部计划以联合调查团调查结果为基础,要求Coupang于本月内提交防止事故重演的落实方案。随后,将于今年6月至7月期间检查Coupang的落实情况。对于在落实检查中被认定仍需改进的事项,政府将下达纠正措施命令。

版权所有 © 阿视亚经济 (www.asiae.co.kr)。 未经许可不得转载。

![100万亿恐打水漂…“三星罢工成史上级利好” 价格暴涨20%市况大乱 [台湾芯片通信]](https://cwcontent.asiae.co.kr/asiaresize/93/2026051416263163580_1778743590.jpg)