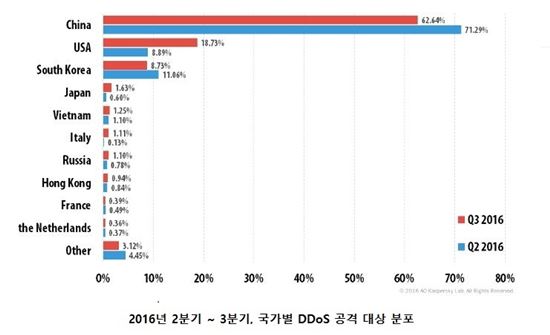

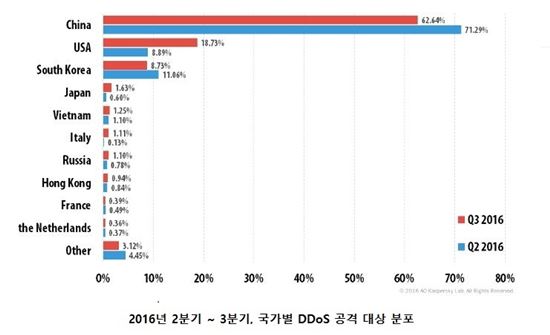

미국, 일본, 러시아, 서구 유럽 비중 늘어나고 한국, 중국 줄어들어

암호화된 트래픽에 숨겨진 공격 방식 유행

기존 보안 솔루션으로는 탐지 불가… 추가 보안 조치 필요

[아시아경제 이민우 기자] 카스퍼스키랩이 발표한 올 3분기 봇넷을 통한 디도스(DDoS·분산 서비스 거부 공격) 공격 실태에 대한 보고서를 발표했다고 7일 전했다. 보고서에 따르면 일본과 미국, 러시아에 대한 공격 횟수는 크게 증가했다. 반면 중국과 한국의 공격 피해는 눈에 띄게 감소했다. 중국에서 신고된 총 공격 횟수는 전보다 감소했지만 여전히 공격 표적 리소스의 비중이 가장 높은 국가는 중국이다. 주요 중국 검색 엔진을 대상으로 가장 많은 수의 공격(19회)이 발생했으며 중국의 한 공급업체는 최장기(184시간) 공격 대상이 됐다.

서부 유럽에 위치한 공격 서버의 활동이 늘어나면서 피해도 증가했다. 봇넷 디도스 공격이 가장 많이 발생한 주요 10개 국가에 이탈리아, 프랑스, 독일이 처음으로 포함됐다. 서부 유럽, 특히 영국과 프랑스, 네덜란드에서 활동하는 C&C 서버 증가와 관계가 있는 것으로 보인다. C&C 서버는 디도스 공격의 허브 역할을 하는 서버다.

또한 리눅스(Linux) 기반 디도스 봇에 의한 공격 비율이 꾸준히 늘어나 연중 최고치인 79%를 기록했다. 리눅스 기반 사물인터넷(IoT) 기기가 증가한 것이 원인으로 분석된다. 보이며, 카스퍼스키랩은 "미라이(Mirai) 공격툴의 소스 코드가 공개 이후로 이러한 경향이 더욱 두드러질 것"이라고 예상했다.전송 데이터의 암호화를 사용한 '지능적인' 공격도 증가할 것으로 내다봤다. 대표적인 예로 암호화된 연결을 통해 웹 사이트의 검색 양식과 같은 과부하 부분으로 비교적 적은 수의 쿼리를 전송하는 공격이 있다. 이러한 공격은 암호화된 트래픽에 숨겨져 있으며 트래픽 밀도가 낮아서 대다수의 전문 보호 솔루션조차 쉽게 감지하기 힘들다는 특징을 갖고 있다.

한편 지난 8월 3일에 발생한 디도스 공격 건수는 지난 1년 간 최고치를 기록했다. 이 날에만 총 1746회의 봇넷을 통한 디도스 공격이 발생했다. 그 중 대부분이 미국에 위치한 한 서비스 공급업체의 서버를 대상으로 한 공격이었다.

이창훈 카스퍼스키랩코리아 지사장은 "기존 증폭 디도스 공격의 차단이 늘어나자 암호화된 트래픽 활용 공격이 늘어나고 잇다"며 "디도스 공격 방지를 위한 적절한 보안 솔루션을 구비하는 등 추가 보호 조치가 필요하다"고 말했다.

이민우 기자 letzwin@asiae.co.kr

암호화된 트래픽에 숨겨진 공격 방식 유행

기존 보안 솔루션으로는 탐지 불가… 추가 보안 조치 필요

제공=카스퍼스키랩코리아

[아시아경제 이민우 기자] 카스퍼스키랩이 발표한 올 3분기 봇넷을 통한 디도스(DDoS·분산 서비스 거부 공격) 공격 실태에 대한 보고서를 발표했다고 7일 전했다. 보고서에 따르면 일본과 미국, 러시아에 대한 공격 횟수는 크게 증가했다. 반면 중국과 한국의 공격 피해는 눈에 띄게 감소했다. 중국에서 신고된 총 공격 횟수는 전보다 감소했지만 여전히 공격 표적 리소스의 비중이 가장 높은 국가는 중국이다. 주요 중국 검색 엔진을 대상으로 가장 많은 수의 공격(19회)이 발생했으며 중국의 한 공급업체는 최장기(184시간) 공격 대상이 됐다.

서부 유럽에 위치한 공격 서버의 활동이 늘어나면서 피해도 증가했다. 봇넷 디도스 공격이 가장 많이 발생한 주요 10개 국가에 이탈리아, 프랑스, 독일이 처음으로 포함됐다. 서부 유럽, 특히 영국과 프랑스, 네덜란드에서 활동하는 C&C 서버 증가와 관계가 있는 것으로 보인다. C&C 서버는 디도스 공격의 허브 역할을 하는 서버다.

또한 리눅스(Linux) 기반 디도스 봇에 의한 공격 비율이 꾸준히 늘어나 연중 최고치인 79%를 기록했다. 리눅스 기반 사물인터넷(IoT) 기기가 증가한 것이 원인으로 분석된다. 보이며, 카스퍼스키랩은 "미라이(Mirai) 공격툴의 소스 코드가 공개 이후로 이러한 경향이 더욱 두드러질 것"이라고 예상했다.전송 데이터의 암호화를 사용한 '지능적인' 공격도 증가할 것으로 내다봤다. 대표적인 예로 암호화된 연결을 통해 웹 사이트의 검색 양식과 같은 과부하 부분으로 비교적 적은 수의 쿼리를 전송하는 공격이 있다. 이러한 공격은 암호화된 트래픽에 숨겨져 있으며 트래픽 밀도가 낮아서 대다수의 전문 보호 솔루션조차 쉽게 감지하기 힘들다는 특징을 갖고 있다.

한편 지난 8월 3일에 발생한 디도스 공격 건수는 지난 1년 간 최고치를 기록했다. 이 날에만 총 1746회의 봇넷을 통한 디도스 공격이 발생했다. 그 중 대부분이 미국에 위치한 한 서비스 공급업체의 서버를 대상으로 한 공격이었다.

이창훈 카스퍼스키랩코리아 지사장은 "기존 증폭 디도스 공격의 차단이 늘어나자 암호화된 트래픽 활용 공격이 늘어나고 잇다"며 "디도스 공격 방지를 위한 적절한 보안 솔루션을 구비하는 등 추가 보호 조치가 필요하다"고 말했다.

이민우 기자 letzwin@asiae.co.kr

<ⓒ투자가를 위한 경제콘텐츠 플랫폼, 아시아경제(www.asiae.co.kr) 무단전재 배포금지>